WordPressサイト2つ(HPとブログ)へのログイン攻撃(ログイン試行)

についての状況を共有します。WordPressへの攻撃の参考に。

※HP側はレンタルサーバー、ブログ側はオンプレミスサーバー

レンタルサーバー側WordPressのログイン試行ログ

hk-networks.com側のWordPressサイトのログについて。

今回は1月1日~1月31日までのログイン試行・不正アクセスデータを紹介。

管理者入力ミスは失敗件数から抜いてあります。

| 月 | 総数 | 失敗件数(不正) | 成功件数 | 備考 |

| 1月 | 644 | 643 | 1 |

1月なので上の表と同じ

| 2025年 累計 | 総数 | 失敗総数(不正) | 成功総数 | 備考 |

| 1月~1月 | 644 | 643 | 1 |

オンプレミスサーバー側WordPressのログイン試行ログ

blog.hk-networks[.]com側のWordPressについて。

こちらも1月1日~1月31日までのログイン試行・不正アクセスデータです。

| 月 | 総数 | 失敗件数(不正) | 成功件数 | 備考 |

| 1月 | 642 | 641 | 1 |

1月なので上の表と同じ。

| 2025年 累計 | 総数 | 失敗総数(不正) | 成功総数 | 備考 |

| 1月~1月 | 642 | 641 | 1 |

IDS/IPS検出数

参考までに次世代ファイアウォール上で検出したIPSの内容について紹介

(オンプレミスWordPressサイト前配置)

| IPS 検出種類 | 件数 | 備考 |

| Masscan 検出 | 7 | USx6 / Francex1 |

USからのアクセスはすべて第3オクテットまで同一IPだったため、同じ管理下の可能性があります。

ちなみにホスティングサービス提供者はRethem Hosting(US)とScaleway(France)でした。

(どうにかしてよね)

NGFWのログについてはIPSに引っかかる前のそもそもファイアウォールのインバウンドブロックで

かなりのボットの通信がブロックされているのであまりログに残らない印象です。

終わりに

前年データ(https://blog.hk-networks.com/2025/01/760/)に比べると

なぜかブログ側の件数が爆増していますが原因は不明。

あとは総数が両サイトとも近いのでデータの取り違えかと何度も不安になり

データの確認をしてしまい地味に時間がかかってしまいました……。

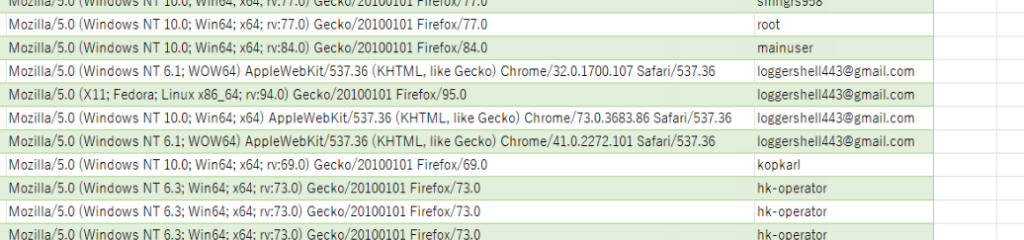

あとはログインに使用されるIDで「Popular Web Shell Variants Contain a Hidden Backdoor」の

記事中に出てくる「loggershell443[]gmail[.]com」を使ったログイン試行ログもありました。

同じくバックドアなどで使用されるID「yanz[@]123457」も使用されています。

他はいつもの「admin」「wwwadmin」「test」「投稿者ID」でした。

やはり2025年も引き続き安易なID+安易なパスワードは危険ですので気をつけていきましよう。

コメント